В тази публикация виждаме няколко инструмента, които се превръщат в истинско спасение, когато компютърът ви е ударен от доста мощен вирус, за който ще разкажа историята.

В тази публикация виждаме няколко инструмента, които се превръщат в истинско спасение, когато компютърът ви е ударен от доста мощен вирус, за който ще разкажа историята. Баща ми, изобщо не експерт по компютърни науки, но не твърде наивен, един ден той включи компютъра и изпита лоша изненада.

Екранът на работния плот беше напълно черен, иконите почти всички изчезнаха, менюто за стартиране наполовина празно, папката с документи също беше празна.

Тревожният прозорец се появява на работния плот с много ясно съобщение: всички файлове в документите са криптирани и за да ги прочета отново, трябва да платя 500 евро и да получа ключа за декриптиране.

Това е вирусът Cryptolocker, който заключва и взема PC файлове в заложници.

Следващото ръководство определено се отнася до премахването на този вирус и се прилага и за други известни зловредни програми, които взимат заложник на компютъра и файловете вътре в него, като тези на пощенската полиция, криптовалута или фалшив антивирус или програми като SMART Check HDD Data Recovery .

ЧЕТЕТЕ СЪЩО: Предотвратете вирусите, като блокирате инсталирането и неразрешено изпълнение на програми

Тези Malware Ransomware имат разрушителен ефект, поне на пръв поглед: всичко изчезва на компютъра и едва ли можете да направите нещо, освен да сърфирате в интернет; жалко, че навигацията винаги е пренасочена към ясно вредни сайтове.

Това е типичната фалшива програма, която взема заложника на машината и има за цел да ви накара да платите за закупуването на софтуера.

Това е пример за вирус Rougueware, обяснен в ръководството за видовете злонамерен софтуер и разликите между троянски коне, червеи и вируси, които могат да бъдат представени като фалшив антивирус или като инструмент за оптимизиране и поправяне на вашия компютър или твърд диск.

Нито един от отчетените проблеми не е реален, те се използват само за да изплашат потребителя и да го доведат до закупуване на антивируса SMART, като по този начин откраднат данните на кредитната карта.

Нормалният антивирус, инсталиран на компютъра, се опитва да изчисти машината от инфекции, но не успява.

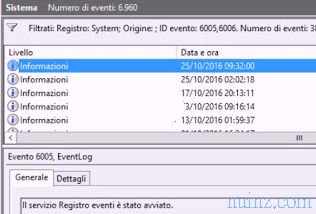

Почистването всъщност се проваля, когато Windows се рестартира, защото rootkit автоматично пресъздава всички файлове, които антивирусът е изтрил.

Тъй като няма специален инструмент за премахване на почти всеки от тези злонамерени програми и със сигурност няма SMART вирус, препоръчвам да прочетете или запазите това ръководство, което съдържа връзките за изтегляне на няколко основни инструмента, за да освободите компютъра от това, но и от много други видове злонамерен софтуер, който изглежда е имунизиран срещу нормални антивирусни сканирания .

За да премахнете вирус от този тип, който се основава на видима програма, трябва да направите три неща :

- Спрете злонамерената програма и всички процеси, свързани с нея;

- Сканиране с антимасов софтуер

- Премахнете ефектите на вируса (не винаги е възможно).

На първо място, трябва да се успокоим за момент: в никакъв случай не трябва да купуваме този фалшив антивирус, който държи заложника на компютъра и най-вече никакви файлове не са изтрити.

Файловете вече не се виждат, защото са били скрити от вируса .

Стъпките за премахване на вируса SMART, в допълнение към решаването на проблема по чист начин, са също много интересни за научаване как да разсъждаваме със злонамерен софтуер.

1) Премахнете всички дискети, компактдискове и DVD дискове и рестартирайте компютъра си в безопасен режим с мрежа чрез натискане на F8 на първоначалния черен екран, преди да се появи логото на Windows.

В екрана с опции на менюто за стартиране използвайте клавишите със стрелки, за да маркирате Безопасен режим с мрежа и след това натиснете ENTER.

След това влезте в Windows с потребителски акаунт на администратор.

2) Извадете (ако има) SMART прокси сървъра .

SMART Virus може да добави прокси сървър, който предотвратява достъпа на потребителя до Интернет или сърфиране без пренасочвания.

За да премахнете проксито, отворете Internet Explorer, въведете опциите за интернет (Iin IE9 от иконата на зъбно колело в горния десен ъгъл) и в раздела за връзки натиснете бутона за настройки на LAN .

Където е написан сървър на прокси, проверете дали квадратът не е маркиран и изтрийте всичко, което е написано в полето за адрес.

3) Спрете вируса или затворете всеки процес, свързан със злонамерен софтуер или Cryptolocker.

За да спрете изпълнението на злонамерения софтуер, отидете в Интернет от безопасен режим с мрежа и изтеглете инструмент, наречен RKill на Bleeping Computer .

RKill е програма, която се опитва да прекрати всички злонамерени процеси, които антивирусът не може да спре.

Този важен инструмент е валиден за всеки тип инфекция и е като автоматичен мениджър на задачи, който автоматично разпознава всеки вреден или поне съмнителен и свързан с Windows процес, за да го прекрати.

С RKill можете да сте сигурни, че вирусът вече не работи (той все още е на компютъра, така че не е нужно да рестартирате компютъра си сега).

За да използвате RKill, просто щракнете два пъти върху иконата на изпълним файл.

Ако SMART Checker покаже грешка, свързана с RKill, игнорирайте я, оставяйки предупреждението на екрана и стартирайте RKill отново.

Ако не можете да стартирате RKill, защото той е блокиран от вируса, можете да изтеглите друга версия с различно име, от страницата за изтегляне на компютър, който изтегля.

Когато RKill изпълни задачата си, се показва текстов файл, показващ успеха на операцията.

4) Без да рестартирате компютъра и да останете в безопасен режим, можете да отворите отново браузъра и да изтеглите безплатна версия Malware Bytes Antimalware .

Следвайте процедурата за инсталиране и актуализиране на антималния софтуер, без да правите промени, отхвърляйки пробния период на пълната версия и без изобщо да рестартирате компютъра, дори ако е необходимо.

От Byware Malware, в раздела SCanner, извършете цялостно сканиране на компютъра (не на бързия).

След това изчакайте сканирането да приключи, натиснете OK, за да се уверите, че всеки намерен вирус е избран с кръста и премахнете всичко.

Malwarebytes Anti-Malware вече ще ви помоли да рестартирате компютъра си, за да почистите инфекциите и този път да дадете съгласието за заявката.

5) Компютърът вече може да се използва в нормален режим и трябва да е без вируси, дори ако иконите и файловете все още не се виждат.

Силно препоръчително е обаче да проверите и проверите дали компютърът е наистина свободен от SMART VIrus, като изтеглите антивируса Hitman Pro .

Hitman Pro може да има възможност да бъде стартиран в принудителен режим ( Force Breach ), който прекратява всички активни процеси, включително всеки зловреден софтуер.

След това стартирайте сканирането на диска и, ако се намерят други вируси, ги премахнете, като активирате безплатния 30-дневен лиценз и рестартирате компютъра, ако е необходимо.

6) Върнете файлове и папки, които са изчезнали .

SMART Virus променя файловата система, така че всички файлове и папки да са скрити.

За да възстановите настройките по подразбиране на Windows и да премахнете ефектите на вируса, има два малки алтернативни инструмента.

Можете да изтеглите Unhide или Tweaking.com Unhide Non System Files, за да направите отново всички файлове и папки видими.

Ако първият не открие всички файлове, стартирайте и втория.

Тези инструменти са прости и автоматични, единственото нещо, което трябва да направите и стартирате.

Що се отнася до Cryptolocker, обаче, файловете, направени нечетливи, вече не могат да бъдат възстановени.

Вижте тази статия за това как да възстановите файлове, заключени от Cryptolocker, без да плащате откуп .

7) Възстановете връзките и премахнете всички остатъчни ключове в системния регистър, създадени от вируса .

SMART Virus е преместил файловете с пряк път във временната папка в Интернет и е добавил някои ключове на системния регистър, които са вредни за инсталирането на Windows и са променили фона на работния плот.

За да възстановите файловете и да върнете всичко както преди, трябва най-накрая да изтеглите RogueKiller, най-добрата програма за премахване на фалшив антивирус .

Дори и с RogueKiller, стартирайте сканирането и след това изтрийте злонамерените ключове на системния регистър, които са намерени, възстановете връзките ( Fixcuts Fix ) и извършете всички други действия за почистване.

Ако екранът на работния плот на Windows остане черен, отидете на настройките на екрана от контролния панел и изберете темата по подразбиране или друга по ваш избор.

8) Възстановяване на заключените връзки в лентата на задачите и други липсващи икони .

Този ужасен SMART вирус премести елементите от системната област и други икони и преки пътища в менюто Start във временна папка, наречена „smtmp“.

За да ги върнете в първоначалното си положение (така че да намерите всички програми) изтеглете и стартирайте инструмента за възстановяване на липсващо меню "Старт", отстранен от инфекции .

Това е всичко, обобщавайки : Безопасен режим -> Премахване на прокси -> Rkill, за да спрете вируса -> Байтове за злонамерен софтуер за сканиране и почистване -> Hitman Pro за проверка за потвърждение -> Скриване, за да накарате файловете и файловете да се появят отново Папки на Windows -> RogueKiller за премахване на остатъци и възстановяване на преки пътища и настолни компютри -> Поправяне на липсващи икони, за да се върнат програмите, видими в менюто "Старт".

Надявайки се, че никога не трябва да ви служи, препоръчвам да запазите това ръководство, така че винаги да сте готови, ако е необходимо.