Не исках да говоря за това, защото мисля, че понякога, когато не можеш да направиш много, е по-добре да игнорираш проблемите, отколкото да ги познаваш и да знаеш, че си безсилен, но в крайна сметка не е възможно да се освободим от себе си и трябва непременно да отделим няколко реда за най-новия проблем с компютърната сигурност., открита на 3 януари 2018 г., в която участват всички персонални компютри, сървъри и смартфони по света .

Не исках да говоря за това, защото мисля, че понякога, когато не можеш да направиш много, е по-добре да игнорираш проблемите, отколкото да ги познаваш и да знаеш, че си безсилен, но в крайна сметка не е възможно да се освободим от себе си и трябва непременно да отделим няколко реда за най-новия проблем с компютърната сигурност., открита на 3 януари 2018 г., в която участват всички персонални компютри, сървъри и смартфони по света . Открити бяха дори два дефекта, подписани с имената Meltdown и Spectre, които позволяват по различни начини да остави отворена уязвимост, която позволява на злонамерен софтуер да получава достъп до информация, запазена в програмната памет и, следователно, до данните на устройството.

Поради недостатък на хардуерния дизайн в много съвременни процесори, атакуващите могат да използват тези две уязвимости, за да получат достъп до част от паметта, която трябва да остане частна, което им позволява да откраднат неща като пароли, имейли, история на браузъра и снимки.

И двете са хардуерни уязвимости: Meltdown засяга ARM и Intel процесори, докато Spectre засяга всички процесори.

Докато кръпките за сигурност на Intel, Microsoft и Apple вече са достъпни за Meltdown, за уязвимостта на Spectre в момента няма решение, тъй като това е архитектурен проблем на процесорите, който следователно трябва да бъде коригиран и модифициран в да бъдат защитени.

В тази статия следователно ще разберем дали нашият компютър с Windows е уязвим за Spectre, какъв най-вероятно ще бъде и как да се предпазим от Meltwdown и Spectre .

На първо място е важно да знаете, че Microsoft вече е пуснала кръпка за грешката в Meltdown като актуализация на Windows.

Този кръпка ефективно анулира заплахата, породена от този бъг на базираните на Intel компютри, докато не е разгърнат на базираните на AMD компютри.

За да проверите, отворете Windows Update от менюто Старт (в Windows 10, като отидете в Настройки> Актуализация и защита ) и се уверете, че всичко е инсталирано.

По-специално, актуализациите за защита на компютъра срещу Meltdown имат съкращението KB4056892 за Windows 10, KB4056897 за Windows 7 и KB4056898 за Windows 8.1.

Така че, ако защитата на Meltdown трябва да бъде решена по този начин, Spectre е уязвимост, която остава, за която в момента няма кръпки, които правят PC защитен, което би изисквало актуализация на BIOS, ако производителят на компютъра или дънната платка пусне a нова версия (което изобщо не е очевидно).

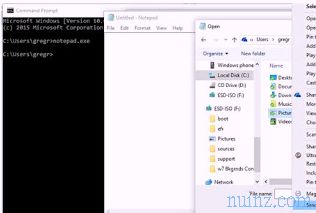

За да разберете дали компютърът ни е защитен или уязвим за Spectre, има команда, която трябва да се стартира с помощта на помощната програма Powershell.

Powershell вече е включен в Windows 10, докато за да го инсталирате в Windows 7 и 8.1, трябва да изтеглите Windows Management Framework 5.0.

След като Powershell е инсталиран, трябва да го стартирате, като натиснете върху него с десния бутон и използвате изпълнението като администратор и изпълнете тази команда:

Инсталирайте модул SpeculationControl

След зареждане натиснете клавиша S на клавиатурата, за да потвърдите инсталирането на необходимите модули.

В случай на грешка, не забравяйте да стартирате Powershell с администраторски права и опитайте да изпълните тези две команди, за да зададете разрешения, които може да са необходими:

$ SaveExecutionPolicy = Get-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

След това въведете и стартирайте командата

Get-SpeculationControlSettings

Резултатът, който следва след тази команда, е списък на True или False, който е обобщение на ситуацията на уязвимост.

Ако кръпките срещу Meltdown са инсталирани, ще видите ред, изписан в зелено, който гласи: „ Поддръжка на Windows OS за намаляване на инжектирането на целеви клон: Вярно “.

Всеки ред с True или True написано показва, че компютърът е защитен от злонамерена употреба на тази конкретна услуга / компонент, докато всеки ред с False написан е уязвимост.

Както се вижда от фигурата, има няколко отворени уязвимости, включително една, която казва: хардуерна поддръжка за намаляване на инжекционното насочване на отрасли: false .

Това съобщение показва, че липсва патч от производителя на компютърен хардуер, който трябва да извърши актуализация на BIOS.

Тази актуализация става единственият начин, по който трябва да защитим вашия компютър от бъга на Spectre.

Ако е налична актуализация на BIOS, имаме ръководство, което да следвате, за да актуализирате PC BIOS, което за съжаление не е операция за всички, защото не е автоматично.

Ако обаче не е налице, няма какво да се направи, ако не винаги поддържайте Windows актуализиран и уеб браузъра защитен от външни заплахи.

В крайна сметка, след като проверите дали компютърът е уязвим за Specrete, по-добре е да изпълните следната команда в Powershell, за да нулирате политиките за сигурност:

Set-ExecutionPolicy Restricted -Scope CurrentUser

Говорейки за Spectre, има сайт, който проверява дали браузърът е защитен, поне за да се избегнат уеб атаки

За щастие, както често се случва с хардуерните уязвимости, дори ако компютърът ми остава в риск, не е толкова вероятно вирусът да изложи данни на риск, тъй като Windows все още има своята защита и защото нямам компютър, изложен в интернет, тъй като би бил сървър.

За тези, които управляват сървъри, Spectre може да е проблем (особено за облачните сървъри), докато не е значително за нормалните компютри, за които атака, базирана на тази уязвимост, изглежда много малко вероятно.

ЧЕТЕТЕ СЪЩО: Компютърна сигурност: 5 легенди, отричани от експерти